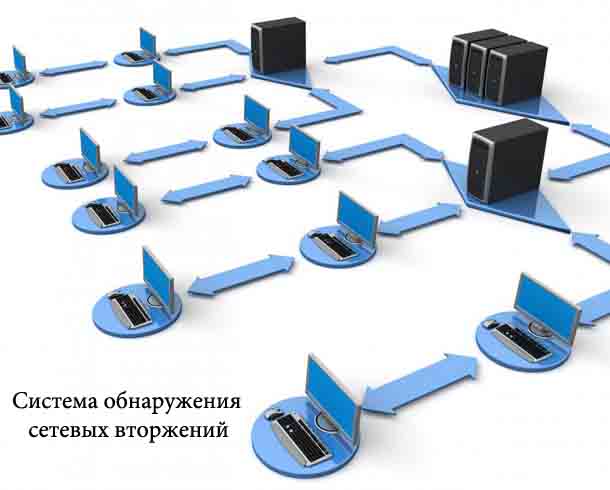

В вычислительной технике система обнаружения сетевых вторжений (NIDS) – это специальное устройство кибербезопасности, которое отслеживает входящий сетевой трафик. Это программное обеспечение считывает пакеты сообщений, которые отправляются через сеть, и определяет, являются ли они вредоносными или нет. Многие компании и другие организации нуждаются в этих системах для обеспечения безопасности своих компьютерных сетей.

Систему обнаружения сетевых вторжений часто считают первой линией защиты компьютерной сети. Эта система может фильтровать входящий сетевой трафик на основе предварительно определенных правил угроз кибербезопасности. NIDS может отслеживать сеть на предмет многих типов киберугроз. К ним относятся атаки на отказ в обслуживании, вирусы, черви и вредоносный спам.

Большинство систем обнаружения вторжений отслеживают входящий и исходящий сетевой трафик компании. Это программное обеспечение безопасности считывает пакеты сообщений, которые передаются по всей компании в поисках вредоносной активности. При обнаружении подозрительного сообщения оно обычно регистрируется и блокируется в сети.

Система обнаружения сетевых вторжений может также учиться на основе обнаруженных угроз. Поскольку сообщения блокируются в сети, они добавляются в дерево ответов будущих потенциальных угроз. Это обеспечивает быстрое добавление новых вирусов в систему обнаружения, тем самым блокируя вредоносную активность.

Основанная на протоколе система обнаружения сетевых вторжений – это особая форма обнаружения, которая ищет определенные типы сообщений на основе протокола. Это программное обеспечение безопасности ищет сообщения на основе протокола на месте. Некоторые примеры рассмотренных протоколов включают протокол передачи гипертекста (HTTP), безопасный протокол передачи гипертекста (HTTPS) и простой протокол передачи почты (SMTP).

Некоторые программы обеспечения безопасности могут фильтровать вредоносные действия на основе определенных IP-адресов. Этот тип системы обнаружения сетевых вторжений считается менее сложным инструментом, поскольку многие хакеры кибербезопасности подделывают IP-адрес, пытаясь скрыться от программного обеспечения обеспечивающего защиту сети. Фильтрация IP-адресов аналогична реестру. Система ищет запросы с определенных IP-адресов и запрещает доступ к сети при обнаружении подозрительного адреса.

— Регулярная проверка качества ссылок по более чем 100 показателям и ежедневный пересчет показателей качества проекта.

— Все известные форматы ссылок: арендные ссылки, вечные ссылки, публикации (упоминания, мнения, отзывы, статьи, пресс-релизы).

— SeoHammer покажет, где рост или падение, а также запросы, на которые нужно обратить внимание.

SeoHammer еще предоставляет технологию Буст, она ускоряет продвижение в десятки раз, а первые результаты появляются уже в течение первых 7 дней. Зарегистрироваться и Начать продвижение

В систему обнаружения вторжений обычно включен обходной переключатель. Этот коммутатор представляет собой аппаратное устройство, которое обеспечивает шлюз для программного обеспечения для мониторинга и для проверки пакетов в сети. Обходной переключатель находится в точке входа в сеть, чтобы обеспечить фильтрацию вредоносных сообщений.

Многие сложные системы обнаружения вторжений могут отслеживать и ловить киберпреступников. Эти системы устанавливают внутренние сигналы тревоги и предоставляют метод отлова и регистрации вредоносной активности. Контролируя устройства таким образом, специалисты по безопасности могут обнаружить и отключить кибер-хакеров.

Компьютеры и Интернет

Компьютеры и Интернет